С чего начать

Контур.ID — программа для защиты учётных записей сотрудников с помощью двухфакторной аутентификации. Подробнее о программе.

В данной статье расскажем, как начать работать в программе.

Подготовка инфраструктуры

Для развёртывания системы аутентификации ID выполните последовательность шагов:

- Убедитесь, что ваше оборудование соответствует техническим требованиям.

- Определите ресурсы, которые требуется защитить от несанкционированного доступа.

- Подготовьте тестовую среду, приближенную к рабочей, чтобы развернуть ID в вашей инфраструктуре.

Можно тестировать на боевой среде — ID умеет запрашивать второй фактор для конкретных пользователей. Но для запуска тестирования лучше использовать временную среду.

Получение доступа в кабинет администратора

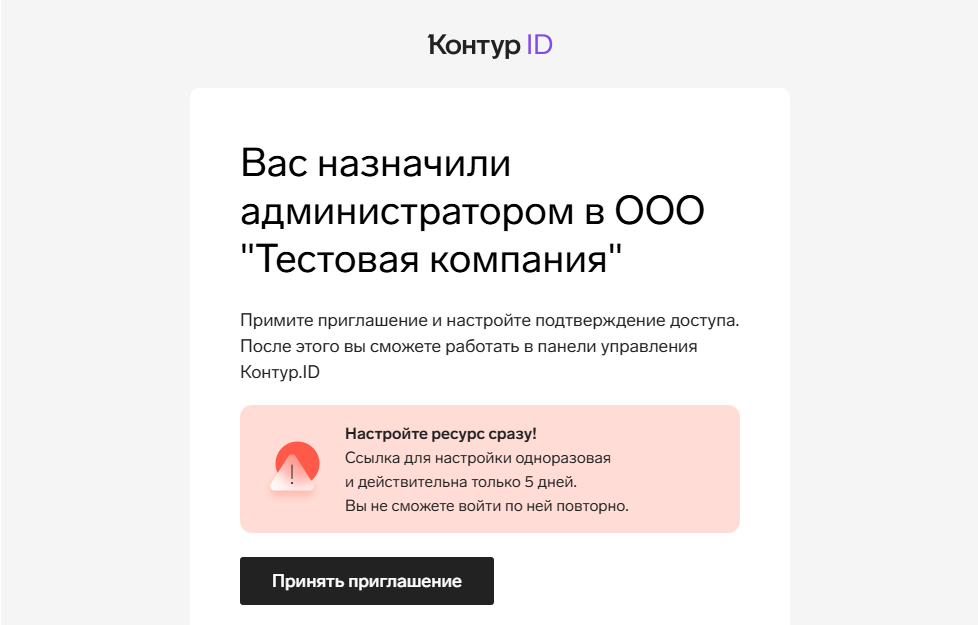

На почтовый ящик, который вы указали менеджеру внедрения, придёт письмо для привязки устройства и входа в кабинет администратора.

Если письмо не отображается во входящих, проверьте папки «Спам» или «Промоакции». Также можно поискать письмо по адресу отправителя konturid@kontur-id-pam.ru.

Чтобы получить доступ в личный кабинет:

- Нажмите в письме на ссылку «Принять приглашение».

- Далее возможны следующие варианты действий:

- Если вы ранее никогда не регистрировались в сервисах Контура, нужно будет ввести данные для первичной регистрации, подтвердить почту и номер телефона.

- Если вы уже регистрировались и авторизация в браузере сохранилась, отобразится учетная запись, с которой вы регистрировались. Нажмите «Далее».

- Установите приложение Контур.Коннект и выполните настройку второго фактора.

- Перейдите в кабинет администратора.

Создание и настройка конфигурации

Создание конфигурации

В личном кабинете администратора создайте конфигурацию нужного ресурса. Для этого предусмотрен раздел «Ресурсы».

Чтобы создать конфигурационный файл, например, для Open VPN:

- Перейдите в раздел «Ресурсы».

- Нажмите на блок Open VPN.

- Заполните все поля с данными.

- Нажмите на кнопку «Сохранить и скачать» для скачивания конфигурации в формате zip-архива.

Архив содержит настройки для двухфакторной аутентификации, в том числе, конфигурационный файл appsettings.json.

Настройка конфигурации

- Разархивируйте ранее скачанный zip-архив на тестовой машине.

- Проверьте конфигурационные настройки двухфакторной аутентификации. Для этого в любом редакторе кода откройте файл appsettings.json.

Пример минимально рабочей конфигурации, например, для Open VPN:

{

"RadiusServerConfiguration": {

"SharedSecret": "*******************************",

"IpAddress": "0.0.0.0",

"Port": 1812,

"Localization": "Ru",

"SourceName": "OpenVPN",

"Deduplication": {

"Enabled": true

}

},

"RadiusClientConfiguration": {

"ExternalRadiusEndpoint": null,

"ClientEndpoint": "0.0.0.0:12345"

},

"VerificationApiConfiguration": {

"PollingPeriodInSecond": 2,

"TimeoutForWaiting2FaActionSeconds": 60,

"ApiKey": "123123123",

"VerificationApiUrl": "https://kid.kontur.ru"

},

"PolicyConfiguration": {

"Policy": "AllUsers"

},

"ActiveDirectoryConfiguration": {

"DomainConfigurations": [

{

"DomainSettings": {

"Name": "testdomain",

"ServerAddress": null

}

}

]

},

"AuthenticationConfiguration": {

"FirstFactorSource": "ActiveDirectory",

"SecondFactorSource": "Verification.Api.Notification"

}

}Настройка интеграции

После создания и настройки конфигурации приступите к этапу интеграции:

- Найдите готовую инструкцию в таблице ниже.

- Если готовой инструкции нет, определите способ интеграции следуя руководству.

Настройка по готовой инструкции

Если в таблице указана готовая инструкция, то настройка выполняется согласно инструкции:

| Ресурсы | Готовые инструкции |

|---|---|

| Сетевые экраны | |

| Операционные системы и серверы | |

| Веб-сервисы |

Определение способа интеграции

Если готовой инструкции в таблице нет, то определите категорию системы: десктопное приложение, веб-приложение или иной ресурс.

Для этого рассмотрите возможные механизмы интеграции в таблице ниже:

| Ресурсы | Механизмы интеграции | Особенности |

|---|---|---|

| VPN и VDI | VPN и VDI обычно поддерживают интеграцию по протоколу RADIUS |

|

| Веб-приложения | Нет особенностей | |

| Рабочие станции и сервера | WinLogon | Нет особенностей |

| Cloud-приложения (SaaS/PaaS) | AD FS Keycloak |

Для cloud-приложений, которые поддерживают AD FS или Keycloak |

Если интеграция возможна по нескольким механизмам:

- Проверьте, есть ли в открытых источниках документация для вашей интеграции.

- Определите протокол, с которым работает интеграция.

- Протестируйте совместно с менеджером внедрения интегрируемое приложение внутри вашей инфраструктуры.

Стандартный список систем без готовых инструкций, с которыми взаимодействует ID приведён ниже:

| Ресурсы | Cистемы без готовых инструкций |

|---|---|

| Сетевые экраны |

Array AG SSL VPN Aruba ClearPass VPN Barracuda SSL VPN Forcepoint VPN Juniper VPN Pulse Connect SecureVPN SonicWall VPN ViPNet Client 4U (Linux) КриптоПро nGate Континент 4 и 4.2 Cisco Switches VPN F5 BIG-IP APM VPN С-Терра VPN OpenVPN pfSense Softether VPN Citrix NetScaler и любой другой VPN c поддержкой RADIUS или LDAP протоколов |

| Операционные системы и серверы | VDI Базис |

| Веб-сервисы |

РуПост Мой Офис |

Проверка настройки второго фактора

После настройки интеграции проверьте работу двухфакторной аутентификации. Для этого требуется выполнить проверку второго фактора:

- На одном пользователе организации.

- На выборке пользователей, состоящей из 5-15 сотрудников организации.

Проверка настройки второго фактора на одном пользователе

Убедитесь, что выполнили следующие этапы:

- Получили письмо-приглашение в кабинет администратора.

- Установили приложение Контур.Коннект и выполнили настройку второго фактора.

- Создали и настроили конфигурацию для вашего ресурса.

- Настроили интеграцию.

Для тестирования работы второго фактора используйте вашу учётную запись администратора, которую вы настраивали выше. Для этого добавьте вашу учётную запись в список пользователей:

- В кабинете администратора перейдите в раздел «Пользователи».

- Перейдите на вкладку «Приглашенные».

- Нажмите на кнопку «Отправить приглашение».

- Выберите способ приглашения для своего аккаунта и нажмите «Выслать приглашение». Например, по ссылке.

- Скопируйте ссылку в строку браузера. Вас автоматически перенаправит в личный кабинет сотрудника.

Проверьте, что ваша учётная запись была добавлена в список пользователей:

- В кабинете администратора перейдите в раздел «Пользователи».

- На вкладке «Активные» введите в строку поиска вашу учётную запись.

Далее приступите к проверке двухфакторной аутентификации:

- Зайдите на ресурс, который защитили на второй фактор, под своей учётной записью.

- Подтвердите двухфакторную аутентификацию с помощью push-уведомления, OTP-кода или звонка.

Если возникли ошибки при входе на защищенный ресурс, проверьте «Журнал событий». Или обратитесь к вашему менеджеру внедрения.

Проверка настройки второго фактора на выборке пользователей

Для начала работы в ID добавьте пользователей, которым нужно установить безопасную аутентификацию. Для этого их можно пригласить по почте, ссылке или смс, см. подробнее Регистрация через ручное добавление.

После добавления пользователей в ID протестируйте двухфакторную аутентификацию.

После этапа тестирования двухфакторной аутентификации переведите систему в рабочую среду:

- Проверьте настройку конфигурации и вход в защищенный ресурс.

- Затем добавьте пользователей с помощью массовой регистрации. Вы можете использовать два способа:

- через приглашение пользователей в кабинете администратора, см. подробнее Массовая регистрация пользователей

- через синхронизацию пользователей, см. подробнее Регистрация через синхронизатор.

Техническая поддержка

Если остались вопросы или возникли трудности, напишите в чат техподдержки. Также помощь можно получить по почте kid@skbkontur.ru.